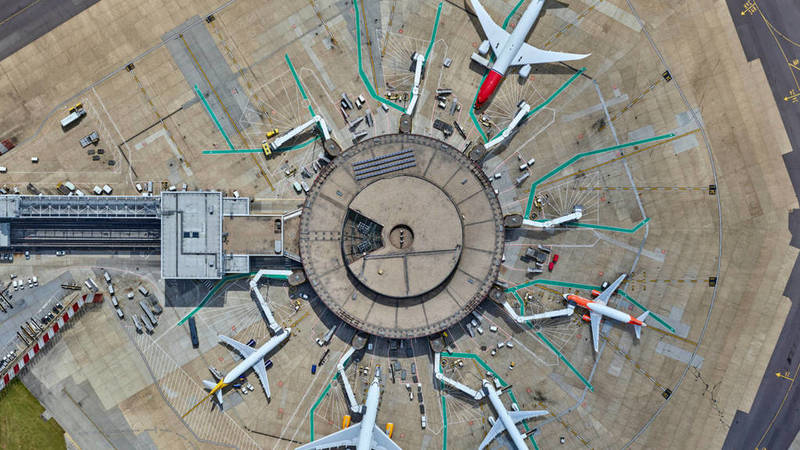

Benjamin Lafois a présenté au public polynésien la méthode qu'il utilise pour prendre le contrôle d'aéroports entiers...

PAPEETE, le 16 juillet 2018 - Le hacker "éthique" Benjamin Lafois était en mission à Tahiti jusqu'au week-end dernier pour tester la sécurité "d'une grande entreprise ou administration" locale. Lors d'une conférence organisée le jeudi 6 juillet, le hacker "éthique" Benjamin Lafois a expliqué au public polynésien comment, dans le cadre de tests d'intrusion, il a réussi à hacker et prendre le contrôle d'aéroports entiers.

Les réseaux informatiques polynésiens sont désormais dans la ligne de mire des pirates informatiques de tous poils. Les attaques viennent du monde entier, incluant nos îles comme le prouve l'interpellation il y a deux semaines du jeune pirate "DK", qui paralysait l'infrastructure de l'OPT depuis le début de l'année.

Mais il y a des hackers bien plus dangereux dans le monde, capables de pénétrer les infrastructures les plus essentielles de notre civilisation moderne et d'en prendre le contrôle, pour s'amuser, pour demander une rançon, ou même dans le cadre d'opérations militaires. Pour les combattre, un nouveau métier a émergé : "ethical hacker" ou hacker éthique.

L'un d'eux est Benjamin Lafois, un consultant français qui travaille pour IBM X-Force Red, une branche cybersécurité du géant de l'informatique. Il y a quelques jours, il a donné une conférence à Tahiti sur le thème "La cyber-sécurité de l'industrie aéronautique". Cette rencontre était organisée par la CCISM et le Clusir Tahiti, l'association des professionnels de la sécurité informatique.

Le travail de Benjamin Lafois est particulièrement intéressant : des grandes infrastructures comme des centrales électriques, des raffineries ou des aéroports l'engagent pour tester la sécurité de leurs systèmes informatiques. Le consultant arrive chez son client sans aucune information sur le système en place et il doit se débrouiller pour trouver seul les éventuelles failles. C'est pour une mission de ce type qu'il était sur le Territoire.

Et il semble plutôt doué puisque, jusqu'à présent, aucun aéroport (le thème de la conférence) n'a résisté à son équipe. "A plusieurs reprises, nous avons réussi à complètement prendre le contrôle d'un aéroport en deux à quatre jours. En novembre dernier, nous avons failli échouer à pénétrer le système d'un grand aéroport où nous avions déjà travaillé. Mais au dernier moment, nous avons fini par trouver une entrée et nous avons pu dérouler tout le fil" a-t-il expliqué en réponse à une question du public.

COMMENT HACKER UN AÉROPORT ?

Les réseaux informatiques polynésiens sont désormais dans la ligne de mire des pirates informatiques de tous poils. Les attaques viennent du monde entier, incluant nos îles comme le prouve l'interpellation il y a deux semaines du jeune pirate "DK", qui paralysait l'infrastructure de l'OPT depuis le début de l'année.

Mais il y a des hackers bien plus dangereux dans le monde, capables de pénétrer les infrastructures les plus essentielles de notre civilisation moderne et d'en prendre le contrôle, pour s'amuser, pour demander une rançon, ou même dans le cadre d'opérations militaires. Pour les combattre, un nouveau métier a émergé : "ethical hacker" ou hacker éthique.

L'un d'eux est Benjamin Lafois, un consultant français qui travaille pour IBM X-Force Red, une branche cybersécurité du géant de l'informatique. Il y a quelques jours, il a donné une conférence à Tahiti sur le thème "La cyber-sécurité de l'industrie aéronautique". Cette rencontre était organisée par la CCISM et le Clusir Tahiti, l'association des professionnels de la sécurité informatique.

Le travail de Benjamin Lafois est particulièrement intéressant : des grandes infrastructures comme des centrales électriques, des raffineries ou des aéroports l'engagent pour tester la sécurité de leurs systèmes informatiques. Le consultant arrive chez son client sans aucune information sur le système en place et il doit se débrouiller pour trouver seul les éventuelles failles. C'est pour une mission de ce type qu'il était sur le Territoire.

Et il semble plutôt doué puisque, jusqu'à présent, aucun aéroport (le thème de la conférence) n'a résisté à son équipe. "A plusieurs reprises, nous avons réussi à complètement prendre le contrôle d'un aéroport en deux à quatre jours. En novembre dernier, nous avons failli échouer à pénétrer le système d'un grand aéroport où nous avions déjà travaillé. Mais au dernier moment, nous avons fini par trouver une entrée et nous avons pu dérouler tout le fil" a-t-il expliqué en réponse à une question du public.

COMMENT HACKER UN AÉROPORT ?

Benjamin Lafois a expliqué sa méthode pour prendre le contrôle d'un aéroport :

- La première étape est d'accéder au réseau. Parfois, un aéroport peut être piraté directement depuis internet ou depuis les wifi publics mis à la disposition des passagers. Souvent, il faut être plus imaginatif : récupérer la prise réseau du PC d'une porte d'embarquement par exemple…

- Ensuite, quelques techniques de bases suffisent en général pour se faire accepter comme un utilisateur légitime. "Dans certaines configurations, on a une chance sur deux de se connecter au réseau en se faisant passer pour un téléphone connecté ou une imprimante", donne-t-il comme exemple.

La deuxième étape consiste à créer une carte de tout le réseau, ses serveurs, ses machines industrielles connectées… "On essaie d'abord de compromettre l'Active directory, ensuite on écoute ce qu'il se passe sur le réseau et enfin on essaie d'injecter nos propres paquets pour voir la réaction" résume-t-il aux spécialistes présents.

- Enfin le hacker peut s'attaquer aux systèmes industriels de l'aéroport, qui sont désormais tous connectés en réseau. "Quand on arrive au SCADA (système d'acquisition et de contrôle de données) et à l'AIMS (Airport Information Management Solution), on peut maintenant jouer avec les écrans de tout l'aéroport, les lumières de la piste d'atterrissage, les portes d'embarquement automatiques, le système électrique, les bagages…"

LE HACK QUI PERMET DE CHANGER LA TRAJECTOIRE D'UN AVION

Les avions, eux, semblent mieux sécurisés pour l'instant (même s'ils sont de plus en plus connectés). Il reste cependant possible de manipuler un système vital pour l'industrie aérienne : les transpondeurs. La technologie nommée ADS-B correspond à des balises embarquées sur les avions commerciaux qui transmettent en continu leurs données de vol aux stations aux sol, aux autres avions et qui discutent avec la tour de contrôle. Malheureusement, l'ADS-B utilise un signal complètement ouvert, qu'un pirate mal intentionné pourrait espionner ou manipuler. Or, cette technologie est maintenant utilisée pour automatiser les procédures anti-collision en plein vol entre deux avions : "Avec 200 dollars de matériel vendu sur Ebay je peux théoriquement faire monter ou descendre un avion, le rediriger une fois au sol ou espionner la destination de tous les avions privés de la région" explique Benjamin.

Toujours concernant les avions, le hacker éthique a aussi parlé des cartes d'embarquement non sécurisées (imprimez votre propre carte d'embarquement pour accéder aux salons VIP !), des tablettes données aux membres d'équipages pour gérer leurs vols, de la multiplication des systèmes de divertissement à bord connectés… Autant de nouvelles cibles pour les pirates.

Heureusement, les "ethical hackers", comme Benjamin Lafois, continuent de travailler dur pour exposer ces failles de sécurité et permettre d'y remédier. Et contrairement aux pirates, ces petits génies de l'informatique obéissent à un code éthique très strict : ils doivent toujours avoir l'autorisation du propriétaire avant d'attaquer son réseau et ils ne doivent jamais rien casser dans les systèmes dont ils prennent le contrôle.

- La première étape est d'accéder au réseau. Parfois, un aéroport peut être piraté directement depuis internet ou depuis les wifi publics mis à la disposition des passagers. Souvent, il faut être plus imaginatif : récupérer la prise réseau du PC d'une porte d'embarquement par exemple…

- Ensuite, quelques techniques de bases suffisent en général pour se faire accepter comme un utilisateur légitime. "Dans certaines configurations, on a une chance sur deux de se connecter au réseau en se faisant passer pour un téléphone connecté ou une imprimante", donne-t-il comme exemple.

La deuxième étape consiste à créer une carte de tout le réseau, ses serveurs, ses machines industrielles connectées… "On essaie d'abord de compromettre l'Active directory, ensuite on écoute ce qu'il se passe sur le réseau et enfin on essaie d'injecter nos propres paquets pour voir la réaction" résume-t-il aux spécialistes présents.

- Enfin le hacker peut s'attaquer aux systèmes industriels de l'aéroport, qui sont désormais tous connectés en réseau. "Quand on arrive au SCADA (système d'acquisition et de contrôle de données) et à l'AIMS (Airport Information Management Solution), on peut maintenant jouer avec les écrans de tout l'aéroport, les lumières de la piste d'atterrissage, les portes d'embarquement automatiques, le système électrique, les bagages…"

LE HACK QUI PERMET DE CHANGER LA TRAJECTOIRE D'UN AVION

Les avions, eux, semblent mieux sécurisés pour l'instant (même s'ils sont de plus en plus connectés). Il reste cependant possible de manipuler un système vital pour l'industrie aérienne : les transpondeurs. La technologie nommée ADS-B correspond à des balises embarquées sur les avions commerciaux qui transmettent en continu leurs données de vol aux stations aux sol, aux autres avions et qui discutent avec la tour de contrôle. Malheureusement, l'ADS-B utilise un signal complètement ouvert, qu'un pirate mal intentionné pourrait espionner ou manipuler. Or, cette technologie est maintenant utilisée pour automatiser les procédures anti-collision en plein vol entre deux avions : "Avec 200 dollars de matériel vendu sur Ebay je peux théoriquement faire monter ou descendre un avion, le rediriger une fois au sol ou espionner la destination de tous les avions privés de la région" explique Benjamin.

Toujours concernant les avions, le hacker éthique a aussi parlé des cartes d'embarquement non sécurisées (imprimez votre propre carte d'embarquement pour accéder aux salons VIP !), des tablettes données aux membres d'équipages pour gérer leurs vols, de la multiplication des systèmes de divertissement à bord connectés… Autant de nouvelles cibles pour les pirates.

Heureusement, les "ethical hackers", comme Benjamin Lafois, continuent de travailler dur pour exposer ces failles de sécurité et permettre d'y remédier. Et contrairement aux pirates, ces petits génies de l'informatique obéissent à un code éthique très strict : ils doivent toujours avoir l'autorisation du propriétaire avant d'attaquer son réseau et ils ne doivent jamais rien casser dans les systèmes dont ils prennent le contrôle.

Interviews

Parole à Benjamin Lafois, ethical hacker pour IBM X-Force Red France

"Les petits territoires sont plus à risque"

A quoi sert un "bon" hacker ?

Alors un bon hacker, un "ethical hacker", est là pour trouver les vulnérabilités avant que quelqu'un de mal intentionné ne les découvre. C'est sa raison première. Dans l'entreprise, il aura ensuite plusieurs utilités. Par exemple, une personne qui est en charge de la gestion des risques, pour prouver à son entreprise qu'elle est en danger, va solliciter un test d'intrusion qui va permettre de démontrer l'impact et débloquer des budgets. Ça se voit souvent. Une deuxième raison, ça peut être une entreprise qui met sur le marché un nouveau produit et va vouloir le tester avant qu'il ne soit vendu. Un nouveau produit qui est présenté et qui est immédiatement hacké, ce n’est pas bon pour l'image de marque. Enfin il y a des entreprises qui ont conscience des risques et qui souhaitent simplement valider régulièrement, tous les ans ou tous les deux ans, qu'elle n'est pas "at risk", ou en tous cas pas à la portée du premier venu.

Que fait un "ethical hacker" à Tahiti ?

Du "ethical hacking" ! (rire). Je ne nommerai pas mon client, mais c'est une structure locale.

Comment devient-on "ethical hacker" ?

Jusqu'à récemment il n'y avait pas franchement de formation diplômante et professionnalisante. Ça a changé, on commence a avoir les premières générations qui sortent de l'université, des écoles d’ingénieurs ou de parcours en alternance avec une orientation et un vrai parcours dédié à la cybersécurité. Donc maintenant on commence à avoir des professionnels qui arrivent en nombre sur le marché, ce qui est une bonne chose. En revanche, l'aspect expérience est vraiment très important puisque pour devenir un bon "ethical hacker" il faut avoir une culture IT (technologies de l'information) qui soit très large. En effet, d'un client à l'autre on va rencontrer des systèmes très variés, en fonction de son business, de son histoire, des générations de systèmes différents. Aujourd'hui, on voit l'émergence des systèmes "cloud" qui sont complètement différents des systèmes "on premise" (NDLR : dans l'entreprise) qui étaient généralisés il y a encore trois ou quatre ans. Donc je pense qu'un bon "ethical hacker" est un mélange de quelqu'un qui a eu une formation solide en science informatique, pour comprendre le fonctionnement d'un système informatique, avec un poste ou au moins une bonne dose d'expérience qui lui a permis de voir toutes les facettes de l'informatique, que ce soit le réseau, le logiciel, le matériel…

A Tahiti, on se sentait en sécurité, mais cette impression est en train de changer…

Effectivement j'ai lu dans la presse les évènements récents qui ont touché le Territoire, donc en effet ça rappelle aux Polynésiens que même s'ils ont un éloignement géographique, les systèmes internet sont tous connectés. A partir du moment où on a une adresse IP, une adresse sur Internet, la distance n'est pas une notion qui apparaît comme utile. Ça influencera juste le temps de latence ou les débits, mais les systèmes seront tout aussi accessibles. Quelqu'un pourra attaquer la Polynésie comme s'il attaquait les États-Unis, l'Afrique ou l'Europe. Je dirais même que les petits territoires sont plus à risque que les autres car leur éloignement n'est pas favorable à la prise de conscience de la problématique cybersécurité, et leurs systèmes sont souvent de générations précédentes, parce qu'envoyer des serveurs et des spécialiste ici, ça coûte plus cher...

Jean-Pierre Claude, président du Club de la Sécurité de l'Information Région Tahiti (Clusir Tahiti)

"Faire réfléchir les gens sur les risques cyber"

Pourquoi organisez-vous ces conférence gratuites ?

C'est vraiment l'objet de l'association Clusir, de faire réfléchir les gens sur les risques cyber, qui sont sous-évalués en Polynésie par le fait que l'on se croit loin du monde et tout petits, donc pas intéressant à attaquer, ce qui est faux.

Il y a justement l'affaire DK qui fait parler. Qu'est-ce que le Clusir en pense ?

Alors le nouveau DK… C'est une chose qui n'a pas assez été dite, mais ce sont des peines de prison. Ce jeune est mineur, mais s'il était majeur, c'était cinq ans de prison et 75 000 euros d'amende. Ce qu'il a fait est loin d'être anodin.

Ensuite, si quelqu'un pense à devenir le nouveau DK je l'incite plutôt à passer de l'autre côté de la barrière, à venir du côté défense et à adhérer au Clusir plutôt que se lancer dans une aventure criminelle. Il s'amusera tout autant, parce que pour défendre il faut d'abord savoir attaquer, mais on le fait dans des conditions légales.

"Les petits territoires sont plus à risque"

A quoi sert un "bon" hacker ?

Alors un bon hacker, un "ethical hacker", est là pour trouver les vulnérabilités avant que quelqu'un de mal intentionné ne les découvre. C'est sa raison première. Dans l'entreprise, il aura ensuite plusieurs utilités. Par exemple, une personne qui est en charge de la gestion des risques, pour prouver à son entreprise qu'elle est en danger, va solliciter un test d'intrusion qui va permettre de démontrer l'impact et débloquer des budgets. Ça se voit souvent. Une deuxième raison, ça peut être une entreprise qui met sur le marché un nouveau produit et va vouloir le tester avant qu'il ne soit vendu. Un nouveau produit qui est présenté et qui est immédiatement hacké, ce n’est pas bon pour l'image de marque. Enfin il y a des entreprises qui ont conscience des risques et qui souhaitent simplement valider régulièrement, tous les ans ou tous les deux ans, qu'elle n'est pas "at risk", ou en tous cas pas à la portée du premier venu.

Que fait un "ethical hacker" à Tahiti ?

Du "ethical hacking" ! (rire). Je ne nommerai pas mon client, mais c'est une structure locale.

Comment devient-on "ethical hacker" ?

Jusqu'à récemment il n'y avait pas franchement de formation diplômante et professionnalisante. Ça a changé, on commence a avoir les premières générations qui sortent de l'université, des écoles d’ingénieurs ou de parcours en alternance avec une orientation et un vrai parcours dédié à la cybersécurité. Donc maintenant on commence à avoir des professionnels qui arrivent en nombre sur le marché, ce qui est une bonne chose. En revanche, l'aspect expérience est vraiment très important puisque pour devenir un bon "ethical hacker" il faut avoir une culture IT (technologies de l'information) qui soit très large. En effet, d'un client à l'autre on va rencontrer des systèmes très variés, en fonction de son business, de son histoire, des générations de systèmes différents. Aujourd'hui, on voit l'émergence des systèmes "cloud" qui sont complètement différents des systèmes "on premise" (NDLR : dans l'entreprise) qui étaient généralisés il y a encore trois ou quatre ans. Donc je pense qu'un bon "ethical hacker" est un mélange de quelqu'un qui a eu une formation solide en science informatique, pour comprendre le fonctionnement d'un système informatique, avec un poste ou au moins une bonne dose d'expérience qui lui a permis de voir toutes les facettes de l'informatique, que ce soit le réseau, le logiciel, le matériel…

A Tahiti, on se sentait en sécurité, mais cette impression est en train de changer…

Effectivement j'ai lu dans la presse les évènements récents qui ont touché le Territoire, donc en effet ça rappelle aux Polynésiens que même s'ils ont un éloignement géographique, les systèmes internet sont tous connectés. A partir du moment où on a une adresse IP, une adresse sur Internet, la distance n'est pas une notion qui apparaît comme utile. Ça influencera juste le temps de latence ou les débits, mais les systèmes seront tout aussi accessibles. Quelqu'un pourra attaquer la Polynésie comme s'il attaquait les États-Unis, l'Afrique ou l'Europe. Je dirais même que les petits territoires sont plus à risque que les autres car leur éloignement n'est pas favorable à la prise de conscience de la problématique cybersécurité, et leurs systèmes sont souvent de générations précédentes, parce qu'envoyer des serveurs et des spécialiste ici, ça coûte plus cher...

Jean-Pierre Claude, président du Club de la Sécurité de l'Information Région Tahiti (Clusir Tahiti)

"Faire réfléchir les gens sur les risques cyber"

Pourquoi organisez-vous ces conférence gratuites ?

C'est vraiment l'objet de l'association Clusir, de faire réfléchir les gens sur les risques cyber, qui sont sous-évalués en Polynésie par le fait que l'on se croit loin du monde et tout petits, donc pas intéressant à attaquer, ce qui est faux.

Il y a justement l'affaire DK qui fait parler. Qu'est-ce que le Clusir en pense ?

Alors le nouveau DK… C'est une chose qui n'a pas assez été dite, mais ce sont des peines de prison. Ce jeune est mineur, mais s'il était majeur, c'était cinq ans de prison et 75 000 euros d'amende. Ce qu'il a fait est loin d'être anodin.

Ensuite, si quelqu'un pense à devenir le nouveau DK je l'incite plutôt à passer de l'autre côté de la barrière, à venir du côté défense et à adhérer au Clusir plutôt que se lancer dans une aventure criminelle. Il s'amusera tout autant, parce que pour défendre il faut d'abord savoir attaquer, mais on le fait dans des conditions légales.