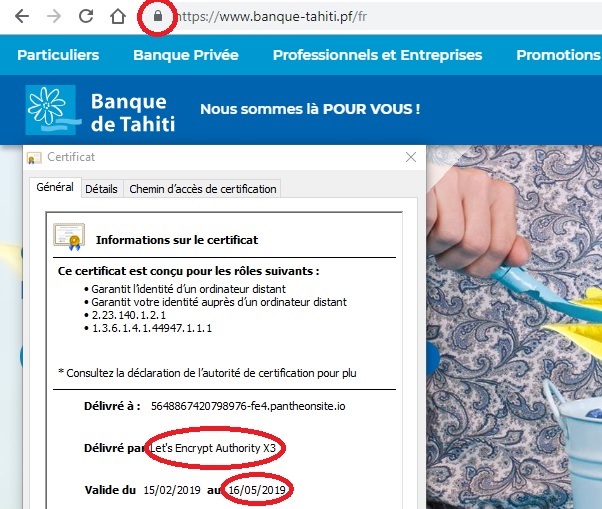

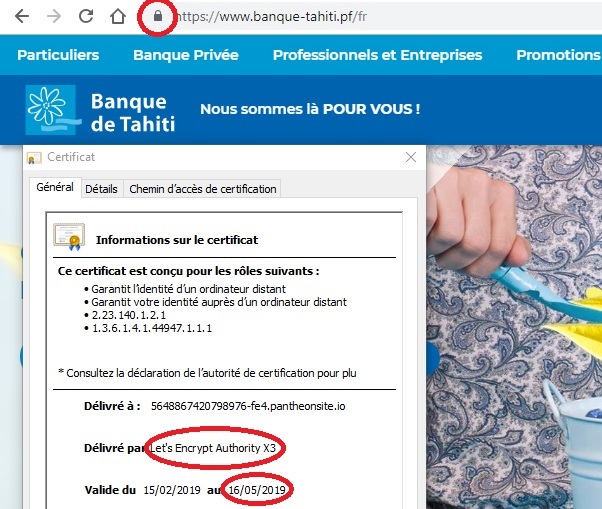

Le certificat de sécurité du site vitrine de la Banque de Tahiti est un certificat de test émis par Let's Encrypt. Il est gratuit mais facile à détourner... Une faille qui expose les clients de la banque.

PAPEETE, le 20 février 2019 - À cause d'un problème de certificat de sécurité sur le site banque-tahiti.pf, les 25 000 clients actifs du site de la banque au tiare sont exposés à une attaque informatique qui permettrait à un pirate de prendre le contrôle de leurs comptes en ligne. Pour vous protéger, accédez directement à l'espace client tiarenet.

Les clients de la banque en ligne de la Banque de Tahiti sont-ils protégés des attaques informatiques ? Rien n'est moins sûr. Une faille a été identifiée par un expert en sécurité informatique, qui nous en a informés afin de partager un avertissement avec le public. "Cette faille est très facile à utiliser pour un pirate, je dirais que c'est une difficulté de 2 sur 10. Un DK pourrait l'exploiter et gagner des millions de francs par jour, jusqu'à vider les comptes en banque de ses victimes" assure notre source.

Cette information nous a été signalée par un de ces "gentils pirates" qui utilise ses talents pour le piratage afin de protéger la population. Selon notre source, c'est un problème sur le certificat de sécurité du site banque-tahiti.pf qui expose les clients de la banque en ligne à une attaque de type "man in the middle". Une attaque très courante, qui est utilisée par les hackers du monde entier avec une efficacité redoutable.

La faille a été ouverte il y a deux semaines, quand le site banque-tahiti.pf a été migré vers un nouveau serveur. Les sites officiels sont normalement protégés par un certificat SSL émis par une autorité de certification reconnue. Il valide l'identité de la page et encrypte les échanges entre la page et l'utilisateur. Les navigateurs reconnaissent cette protection et affichent un cadenas vert rassurant l'internaute sur la légitimité du site. Sauf que le nouveau site de la BT a été doté d'un certificat SSL de test, qui n'est pas sécurisé. Un pirate peut le copier en quelques clics et créer une copie conforme du site de la banque au tiare... Jusqu'au cadenas vert. Ce serait ensuite un jeu d'enfant que de récupérer les identifiants des clients de la banque.

COMMENT VIDER DES MILLIERS DE COMPTES EN QUELQUES SEMAINES

Pour mieux comprendre cette attaque, nous avons demandé à notre hacker éthique comment un pirate malveillant pourrait l'exploiter : "Comment je procéderais ? Il y a deux méthodes, toutes deux facilitées par le certificat SSL faible. D'abord, je monte un site WordPress qui a exactement la même apparence que le site banque-tahiti.pf. Ensuite je prends le même certificat de sécurité qu'ils utilisent, qui est un simple certificat de test. Pour l'étape suivante j'ai deux possibilités. La méthode la plus avancée, c'est de lancer un 'DNS poisonning' contre l'infrastructure de Mana, qui est très susceptible à ces attaques. Comme ça je peux renvoyer tous les clients qui essaient de se connecter à banque-tahiti.pf vers mon faux site. L'autre méthode, plus facile, c'est d'envoyer un mail de phishing à tous les clients BT et d'héberger mon faux site sur une URL qui ressemble, par exemple banque-de-tahiti.com. Quand j'ai les clients sur mon faux site, j'attends qu'ils se connectent à leur espace client et je récupère leur identifiant et leur mot de passe."

Voilà comment compromettre vos informations financières, mais l'attaque ne s'arrête pas là : "La prochaine étape c'est de m'ajouter comme nouveau bénéficiaire pour les virements. Donc à ce moment-là, j'ai le client BT sur mon faux site, et moi je suis sur le vrai site de la BT, connecté à son compte. Je trouve une excuse pour lui envoyer un code SMS, par exemple pour vérifier son identité pour des raisons de sécurité. Quand il rentre le code SMS sur mon faux site, je le récupère et je l'utilise pour ajouter sur son compte un bénéficiaire pour les virements en ligne. Ensuite je commence à faire des micro-virements inférieurs à 20 000 francs, comme ça la BT ne me demande pas d'authentification supplémentaire. On appelle ça une attaque 'man in the middle', l'homme au milieu. C'est une des plus faciles et des plus rentables. On peut facilement gagner des dizaines de millions de francs par jour avant que la banque ne se rende compte de l'arnaque !"

Mais notre pirate éthique n'a aucune intention de passer à l'attaque. Il partage cette faille avec le public afin de prévenir les clients du danger qu'ils courent, et pour pousser la banque à corriger la faille de sécurité qu'elle a créée. Heureusement, l'espace client tiarenet.banque-tahiti.pf est toujours sécurisé si on y accède directement. Ça vous permet de vous protéger : "Mon conseil aux clients BT c'est de se connecter directement à leur espace client, qui est sécurisé par un vrai certificat SSL qui rend ces attaques presque impossibles. Mettez cette adresse en favori et n'utilisez plus la page d'accueil banque-tahiti.pf !"

La Banque de Tahiti n'avait pas répondu à nos questions avant le bouclage de cette édition.

Les clients de la banque en ligne de la Banque de Tahiti sont-ils protégés des attaques informatiques ? Rien n'est moins sûr. Une faille a été identifiée par un expert en sécurité informatique, qui nous en a informés afin de partager un avertissement avec le public. "Cette faille est très facile à utiliser pour un pirate, je dirais que c'est une difficulté de 2 sur 10. Un DK pourrait l'exploiter et gagner des millions de francs par jour, jusqu'à vider les comptes en banque de ses victimes" assure notre source.

Cette information nous a été signalée par un de ces "gentils pirates" qui utilise ses talents pour le piratage afin de protéger la population. Selon notre source, c'est un problème sur le certificat de sécurité du site banque-tahiti.pf qui expose les clients de la banque en ligne à une attaque de type "man in the middle". Une attaque très courante, qui est utilisée par les hackers du monde entier avec une efficacité redoutable.

La faille a été ouverte il y a deux semaines, quand le site banque-tahiti.pf a été migré vers un nouveau serveur. Les sites officiels sont normalement protégés par un certificat SSL émis par une autorité de certification reconnue. Il valide l'identité de la page et encrypte les échanges entre la page et l'utilisateur. Les navigateurs reconnaissent cette protection et affichent un cadenas vert rassurant l'internaute sur la légitimité du site. Sauf que le nouveau site de la BT a été doté d'un certificat SSL de test, qui n'est pas sécurisé. Un pirate peut le copier en quelques clics et créer une copie conforme du site de la banque au tiare... Jusqu'au cadenas vert. Ce serait ensuite un jeu d'enfant que de récupérer les identifiants des clients de la banque.

COMMENT VIDER DES MILLIERS DE COMPTES EN QUELQUES SEMAINES

Pour mieux comprendre cette attaque, nous avons demandé à notre hacker éthique comment un pirate malveillant pourrait l'exploiter : "Comment je procéderais ? Il y a deux méthodes, toutes deux facilitées par le certificat SSL faible. D'abord, je monte un site WordPress qui a exactement la même apparence que le site banque-tahiti.pf. Ensuite je prends le même certificat de sécurité qu'ils utilisent, qui est un simple certificat de test. Pour l'étape suivante j'ai deux possibilités. La méthode la plus avancée, c'est de lancer un 'DNS poisonning' contre l'infrastructure de Mana, qui est très susceptible à ces attaques. Comme ça je peux renvoyer tous les clients qui essaient de se connecter à banque-tahiti.pf vers mon faux site. L'autre méthode, plus facile, c'est d'envoyer un mail de phishing à tous les clients BT et d'héberger mon faux site sur une URL qui ressemble, par exemple banque-de-tahiti.com. Quand j'ai les clients sur mon faux site, j'attends qu'ils se connectent à leur espace client et je récupère leur identifiant et leur mot de passe."

Voilà comment compromettre vos informations financières, mais l'attaque ne s'arrête pas là : "La prochaine étape c'est de m'ajouter comme nouveau bénéficiaire pour les virements. Donc à ce moment-là, j'ai le client BT sur mon faux site, et moi je suis sur le vrai site de la BT, connecté à son compte. Je trouve une excuse pour lui envoyer un code SMS, par exemple pour vérifier son identité pour des raisons de sécurité. Quand il rentre le code SMS sur mon faux site, je le récupère et je l'utilise pour ajouter sur son compte un bénéficiaire pour les virements en ligne. Ensuite je commence à faire des micro-virements inférieurs à 20 000 francs, comme ça la BT ne me demande pas d'authentification supplémentaire. On appelle ça une attaque 'man in the middle', l'homme au milieu. C'est une des plus faciles et des plus rentables. On peut facilement gagner des dizaines de millions de francs par jour avant que la banque ne se rende compte de l'arnaque !"

Mais notre pirate éthique n'a aucune intention de passer à l'attaque. Il partage cette faille avec le public afin de prévenir les clients du danger qu'ils courent, et pour pousser la banque à corriger la faille de sécurité qu'elle a créée. Heureusement, l'espace client tiarenet.banque-tahiti.pf est toujours sécurisé si on y accède directement. Ça vous permet de vous protéger : "Mon conseil aux clients BT c'est de se connecter directement à leur espace client, qui est sécurisé par un vrai certificat SSL qui rend ces attaques presque impossibles. Mettez cette adresse en favori et n'utilisez plus la page d'accueil banque-tahiti.pf !"

La Banque de Tahiti n'avait pas répondu à nos questions avant le bouclage de cette édition.